Ton adresse mail peut apparaître dans une fuite de données. Voici le chemin simple pour la vérifier et sécuriser tes comptes.

Hacker

Explorez le monde fascinant du hacking éthique. Apprenez des techniques de piratage informatique pour renforcer la sécurité, découvrir des vulnérabilités et vous protéger contre les cyber menaces.

La bible du shell PHP, apprend à le créer et à l’utiliser

Qu’est-ce qu’un shell php Un shell PHP, c’est un script côté serveur qui permet d’exécuter des commandes système via une page web. Sur le papier, tu pourrais t’en servir pour administrer ton serveur à distance. Dans la vraie vie, c’est surtout une porte grande ouverte que des attaquants adorent. Même si tu changes le mot …

Ton site piraté avec des mots-clés japonais ? Voici comment réagir vite !

Ton site piraté avec des mots-clés japonais ? Voilà ce qu’il se passe : Si tu es là, c’est sûrement parce que l’affichage de ton site sur Google te semble… chelou. Mauvaise nouvelle : il y a de grandes chances que tu sois victime du piratage par mots-clés japonais. Ce petit malin de hacker modifie …

BlueDucky Bluetooth, le risque à connaître pour protéger tes appareils

BlueDucky exploite la confiance Bluetooth pour simuler un clavier. Voici les risques, les appareils concernés et les réglages à vérifier pour rester tranquille.

Localiser une adresse IP avec Python et PHP

Localisation IP avec Python et PHP, API, GeoIP et limites de précision. Fais un lookup utile sans raconter n’importe quoi.

Cybersécurité : de nombreux enjeux pour les entreprises

Comprendre les menaces actuellesT’es au courant que chaque année, les cyberattaques se font plus sophistiquées ? Malheureusement, avec les progrès technologiques, les hackers deviennent plus malins et leurs stratégies plus rusées. On parle de phishing, de ransomware, d’attaques par déni de service, et la liste continue. Sécurise tes données comme un proGérer la sécurité des données …

NetBus 1.7 : Le logiciel de contrôle à distance culte

Le trublion des années 90Toi aussi t’es nostalgique des années 90 ? Les Spice Girls, les premiers téléphones portables, et… NetBus 1.7. Si tu te demandes ce que c’est, c’est un logiciel capable de faire des farces à tes potes, mais aussi de causer des ennuis sérieux. Bon, prends ta DeLorean virtuelle et voyage avec …

Se former à la Cybersécurité en partant de 0

Pour commencer, est-ce que tu sais ce qu’est un pentester ?Le pentester, c’est le ninja des temps modernes de la cybersécurité. Equipé jusqu’aux dents avec un éventail de techniques redoutables, il navigue avec agilité à travers les défenses informatiques, toujours sous le noble couvert du chapeau blanc du « white hat ».Sa mission consiste à explorer les …

Comment localiser un numéro de téléphone ?

Comment retrouver un téléphone perdu ou volé ? T’as perdu ton téléphone ou pire, on te l’a volé ? Pas de panique, on va te montrer comment localiser ton numéro et reprendre le contrôle de la situation. De nos jours, avec les bons outils et un peu de savoir-faire, retrouver ton appareil peut être plus …

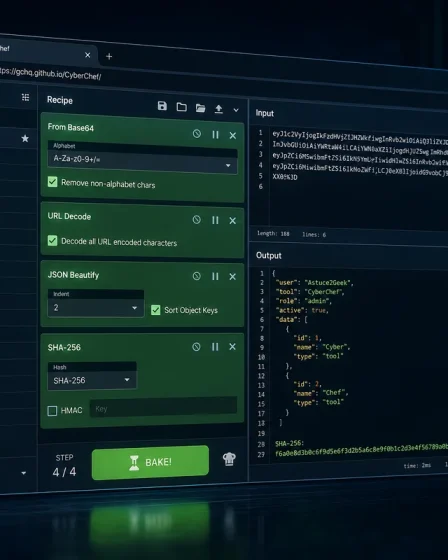

CyberChef en français pour encoder, décoder et analyser des données

Un tuto CyberChef clair pour décoder du Base64, nettoyer une URL, formater du JSON, tester Magic, extraire des liens et calculer un hash SHA-256.

Flipper Zero : Le gadget ultime pour Hacker

En bref, ce que tu dois retenir : 🧩 microSD 16–32 Go + MAJ firmware via qFlipper/app avant tout. 📡 Fait : IR (télécommandes), NFC (NTAG/MIFARE Classic en lecture/émulation), Sub-GHz (433/868/915 MHz selon région), iButton, BadUSB. 🚫 Ne fait pas : clonage cartes EMV ; DESFire complet ; Wi-Fi natif (devboard requis). ⚖️ Légal si …

Désinfecter et réparer un site WordPress piraté

Comment réparer un site WordPress piraté ?WordPress c’est sympa, c’est pratique, mais quand ça se fait pirater, c’est la galère. Mais pas de panique, je vais te montrer comment nettoyer tout ça et remettre ton site sur pieds.Quels sont les symptômes d’un site piraté ? Modifications inexplicables du site Contenu Altéré : Des articles modifiés, des …

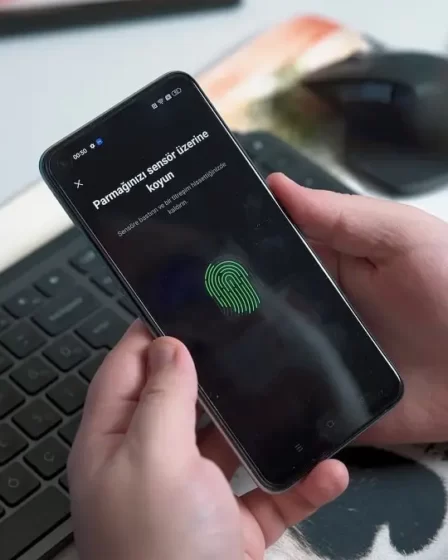

MFA et 2FA, protéger tes comptes sans te compliquer la vie

MFA, 2FA, passkeys, appli mobile, SMS et codes de secours. La méthode simple pour mieux protéger tes comptes.

Utiliser un proxy pour votre web scraper en Python

Le web scraping est une technique largement utilisée pour extraire des informations à partir de sites web. Mais parfois, votre web scraper peut être limité par des restrictions d’accès. Une solution ? L’utilisation d’un proxy. Nous plongerons dans le vif du sujet en Python ! Qu’est-ce qu’un proxy ? Un proxy agit comme un …

Analyse du logiciel espion Panoptès pour iOS

Soyons francs. Qui n’a jamais voulu se transformer en James Bond pour une journée, armé d’un logiciel espion pour iPhone ? Bon, la différence majeure étant que nous parlons ici de la protection de vos enfants ou de la sécurité de votre entreprise. Avec le logiciel espion Panoptès pour iOS, cette vision fantaisiste pourrait devenir …

5 réflexes pour se protéger contre les pirates informatiques

Malheureusement, le monde des cyberattaques est aussi agité que la queue d’un chien à la vue d’un os juteux. Les sites web d’entreprise, tels que les boutiques en ligne qui gardent jalousement les coordonnées bancaires de leurs clients, sont des cibles alléchantes pour les pirates informatiques. Mais ne vous inquiétez pas, il existe des moyens …

Comment trouver l’hébergeur d’un site internet ?

Vous souhaitez récolter des informations sur un site web ? sachez qu’il est possible de récolter ces informations grâce à divers outils. Découvrez dans cet article les principaux moyens.

Retrouver un mot de passe caché derrière les étoiles

Que faire lorsque vous oubliez votre mot de passe sur un site internet ? Peut être vous êtes vous déjà retrouvé dans cette situation, pouvoir se connecter à un site grâce au mot de passe enregistré sans pour autant s’en rappeler. Si cela vous arrive, voici une solution très simple qui permet de voir …