Comment retrouver un téléphone perdu ou volé ? T’as perdu ton téléphone ou pire, on te l’a volé ? Pas de panique, on va te montrer comment localiser ton numéro et reprendre le contrôle de la situation. De nos jours, avec les bons outils et un peu de savoir-faire, retrouver ton appareil peut être plus …

Hacker

Explorez le monde fascinant du hacking éthique. Apprenez des techniques de piratage informatique pour renforcer la sécurité, découvrir des vulnérabilités et vous protéger contre les cyber menaces.

Comment se protéger du doxing ?

Le doxing, c’est quoi exactement ? T’as sûrement déjà entendu parler du doxing, cette pratique un peu lourde où des gens fouillent le net pour trouver et partager tes infos perso sans ton accord. Et aujourd’hui, je vais te filer des astuces béton pour te protéger contre le doxing et garder tes infos bien au …

CyberChef : Un outil de conversion de données puissant

Alors, parlons de CyberChef, cette pépite numérique. C’est l’outil ultime pour quiconque bidouille avec des données. CyberChef, c’est pas une personne, mais si c’était le cas, ce serait LE pro de l’IT. Laisse-moi te dérouler ce qu’il a dans le ventre. CyberChef, Le pro de l’encodage et décodage de données Base64 Le pro …

Flipper Zero : Le gadget ultime pour Hacker

Le flipper Zero, c’est quoi exactement ? Récemment, j’ai découvert un truc assez fou, le Flipper Zero. Imaginé par des geeks russes en 2020, cet engin a carrément attiré mon regard. Au début, j’étais un peu dubitatif, avec toutes les rumeurs qui couraient à son propos. On parlait d’un gadget quasi-magique, capable de pirater à …

Qu’est-ce que l’attaque MITM et comment ça fonctionne ?

Une attaque de type “man-in-the-middle” (MITM) est un type de cyberattaque où l’attaquant intercepte les communications entre deux parties et se fait passer pour l’une d’entre elles.

5 codes .htaccess pour déjouer les hackers

Tu cherches à booster la sécurité de ton site ? Les fichiers .htaccess peuvent améliorer considérablement la sécurité de ton site si on ajoute les bons petits bouts de code. Voyons ensemble cinq codes qui vont te permettre de barrer la route aux hackers. Ces astuces, elles sont pas seulement efficaces, elles sont aussi peu …

Réparer le piratage par mots clés Japonais

Si vous êtes ici, c’est que vous avez probablement remarqué que l’affichage de votre site sur les moteurs de recherche avait changé. En effet, de nombreux sites sont victime du piratage par mots clés japonais qui consiste à modifier les balises Meta Description / title des pages existantes et de créer en plus de cela, …

Désinfecter et réparer un site WordPress piraté

Comment réparer un site WordPress piraté ? WordPress c’est sympa, c’est pratique, mais quand ça se fait pirater, c’est la galère. Mais pas de panique, je vais te montrer comment nettoyer tout ça et remettre ton site sur pieds. Demander un devis gratuit Quels sont les symptômes d’un site piraté ? Modifications …

Les 10 Cyber Arnaques les Plus Courantes en 2024

Salut, ô navigateur du vaste océan numérique ! Tu penses être à l’abri derrière ton écran ? Détrompe-toi, jeune padawan ! En 2023, les cybercriminels ne font pas de sieste. Ce sont de véritables ninjas du clavier qui ont plus d’un tour dans leur sac. Alors accroche-toi, car je vais te révéler les 10 arnaques …

10 Astuces de Code Que Même les Hackers Ignorent !

Hello ! Aujourd’hui, je vais te révéler 10 astuces de code que même les hackers ignorent. Ouais, je sais, c’est dingue ! 1. Utiliser git bisect pour trouver l’origine des bugs Tu connais Git. Mais savais-tu que Git a un mode “bisect” ? L’outil te permet d’identifier exactement quel commit a tout foutu en …

Votre Téléphone Vous Espionne ? Protégez-vous !

Le numérique, c’est fantastique ! On a accès à tout, du bout des doigts, mais ça a aussi ses inconvénients, comme le risque d’être surveillé par la caméra de notre propre téléphone. Big Brother serait fier, mais tu n’as pas à l’être. Alors, comment savoir si quelqu’un t’observe via la petite caméra presque invisible de …

Hacker simulator : deviens un hacker pro en 1 seconde !

Simuler un piratage informatique comme un pro avec les simulateurs de hacking Il existe des sites de simulateur de piratage(simulation hacker) qui vous proposent un terminal virtuel, qui donne l’impression de taper du code, alors qu’en réalité, tout est préprogrammé, avec ça, tu deviens un hacker pro en 1 seconde ! Les sites de hacker …

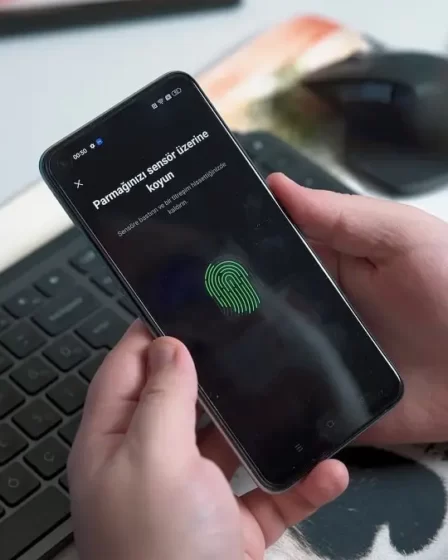

MFA pour les Nuls : l’authentification multifacteur !

Hé, toi là ! Oui, toi qui penses que “motdepasse123” est une forteresse impénétrable. On a besoin de parler de sécurité, et vite ! Avec le nombre croissant de cyberattaques, mieux vaut être bien armé. Et ça commence par comprendre le petit bijou qu’est l’authentification multifacteur, ou MFA pour les intimes. Qu’est-ce que l’authentification …

Alerte : Protégez WordPress du Viagra Hack Pharma

Comment repérer le hack pharma viagra sur ton site WordPress ? Avant de foncer tête baissée dans les solutions, identifions d’abord le problème. Le spam Viagra se manifeste souvent par des commentaires indésirables, des publications ou des liens dans ton site WordPress contrairement au piratage par mots clés Japonais, qui lui, cible avant tout les …

Utiliser un proxy pour votre web scraper en Python

Le web scraping est une technique largement utilisée pour extraire des informations à partir de sites web. Mais parfois, votre web scraper peut être limité par des restrictions d’accès. Une solution ? L’utilisation d’un proxy. Nous plongerons dans le vif du sujet en Python ! Qu’est-ce qu’un proxy ? Un proxy agit comme un …

Analyse du logiciel espion Panoptès pour iOS

Soyons francs. Qui n’a jamais voulu se transformer en James Bond pour une journée, armé d’un logiciel espion pour iPhone ? Bon, la différence majeure étant que nous parlons ici de la protection de vos enfants ou de la sécurité de votre entreprise. Avec le logiciel espion Panoptès pour iOS, cette vision fantaisiste pourrait devenir …

Kevin Mitnick : Parcours exceptionnel d’un célèbre hacker

Peu de personnages dans l’histoire de l’informatique ont réussi à susciter autant de controverse et de fascination que Kevin Mitnick. L’homme qui, autrefois, était considéré comme l’un des hackers les plus recherchés par le FBI est devenu une figure emblématique de la sécurité informatique. Un début précoce dans le monde du hacking La curiosité …

TOR, la clé d’accès au mystère du dark web et Deep Web

Qu’est-ce que le réseau TOR ? TOR, acronyme de The Onion Router, est un projet open source destiné à fournir un anonymat robuste sur Internet. Cette technologie a été conçue pour rendre plus difficile le suivi du trafic web de l’utilisateur sur le réseau. Les utilisateurs de TOR bénéficient d’une protection substantielle contre les analyses …

Cartoonmines, Freevar, Shbzek: Malware de Redirection Décrypté

Malware de redirection freevar et cartoonmines : une menace sournoise sur le web Sur l’immensité de la toile, il existe des formes de logiciels malveillants particulièrement complexes à éradiquer, le malware de redirection. Des entités telles que Cartoonmines, Freevar, Shbzek, et NewCaptchahere se distinguent particulièrement dans ce domaine. Cartoonmines et Freevar : Comprendre leurs …

5 réflexes pour se protéger contre les pirates informatiques

Malheureusement, le monde des cyberattaques est aussi agité que la queue d’un chien à la vue d’un os juteux. Les sites web d’entreprise, tels que les boutiques en ligne qui gardent jalousement les coordonnées bancaires de leurs clients, sont des cibles alléchantes pour les pirates informatiques. Mais ne vous inquiétez pas, il existe des moyens …

Shell PHP: Maintenir un accès serveur facilement

Qu’est-ce qu’un shell php ? Un shell PHP est un script qui permet d’exécuter des commandes sur un serveur via une interface Web. Il est souvent utilisé pour gérer à distance un serveur Web ou pour effectuer des actions administratives. Cependant, il peut également être utilisé à des fins malveillantes, les pirates utilisent les shells …

Localiser une adresse IP avec Python et PHP

Le terme “adresse IP” signifie “adresse de protocole Internet”. Chaque appareil qui se connecte à l’internet possède une adresse IP unique,

Les pires catastrophes provoquées par des virus informatique

Un virus informatique est un programme malveillant conçu pour se propager d’un ordinateur à l’autre et endommager les systèmes informatiques. Bien qu’il existe de nombreux types de virus informatiques

Comment trouver l’hébergeur d’un site internet ?

Vous souhaitez récolter des informations sur un site web ? sachez qu’il est possible de récolter ces informations grâce à divers outils. Découvrez dans cet article les principaux moyens.

Retrouver un mot de passe caché derrière les étoiles

Que faire lorsque vous oubliez votre mot de passe sur un site internet ? Peut être vous êtes vous déjà retrouvé dans cette situation, pouvoir se connecter à un site grâce au mot de passe enregistré sans pour autant s’en rappeler. Si cela vous arrive, voici une solution très simple qui permet de voir …

Comment lire un message Facebook messenger sans être vu ?

Pouvoir lire un message Facebook Messenger à l’insu de l’expéditeur peut s’avérer utile pour plusieurs raisons. Vous attendez peut-être un message important de quelqu’un et vous ne voulez pas qu’il sache que vous êtes en ligne. Ou peut-être êtes-vous simplement curieux de savoir ce que quelqu’un a à dire, mais vous ne voulez pas commencer …