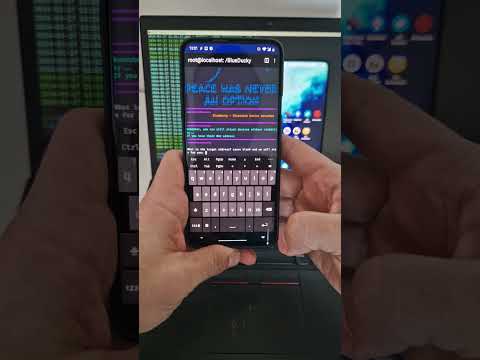

Test complet sur cet outil d’injection bluetooth

BlueDucky, un outil Bluetooth qui fait jaser dans le milieu du test de sécurité. Son nom fait penser à un gentil canard, mais il peut se révéler redoutable si tu sais t’en servir.

Son concept repose sur un détournement de périphériques Bluetooth, avec la capacité de piloter un appareil comme si tu branchais un clavier en douce. J’ai passé du temps à éplucher ce script, à relire son dépôt GitHub et à collecter un maximum de retours d’expérience.

J’avoue avoir été intrigué par l’idée d’injecter des commandes sur des cibles depuis un smartphone, un ordinateur ou un Raspberry Pi. Certains affirment que tout se déroule en quelques secondes si l’appareil distant est vulnérable. D’autres rappellent que l’outil BlueDucky reste expérimental et requiert de la persévérance. Pour ma part, j’ai décidé de le tester sur plusieurs distributions Linux et d’observer son comportement. Voici ce que j’en pense.

Mon avis sur Blueducky

BlueDucky ne date pas d’hier. Il résulte du travail de passionnés qui ont identifié une faille, certaines machines mémorisent des connexions Bluetooth obsolètes, mais conservent leur confiance pour de futures interactions. L’outil s’appuie donc sur ce phénomène pour se faire passer pour un clavier HID.

Tout cela repose sur le concept de scripts de type DuckyScript, popularisés par des équipements comme les Rubber Ducky USB. L’idée est de pousser des frappes clavier sur la machine ciblée, dans l’espoir de prendre la main ou de déclencher des actions variées.

Avec cet outil, j’ai la sensation que la réussite dépend de la rigueur de configuration et de l’adaptateur Bluetooth. L’interface n’est pas flamboyante, mais elle est assez claire pour un public habitué à Python et aux lignes de commande.

J’ai trouvé la communauté derrière le projet plutôt active. Il y a des discussions sur Discord où tu peux échanger avec des utilisateurs chevronnés. Les retours sont variés, certains mentionnent un fonctionnement impeccable sur Raspberry Pi, d’autres pestent contre l’incompatibilité de certains dongles Bluetooth.

Je salue l’initiative d’avoir intégré des scripts pour Debian et Arch, afin de ne pas laisser les gens coincés. Donc si tu cherches un outil complet pour prendre la main sur des appareils Bluetooth non verrouillés, BlueDucky peut t’intéresser. Si tu souhaites quelque chose de hautement fiable, ce script va te demander des ajustements.

Aperçu de la création du projet

BlueDucky a vu le jour grâce à plusieurs contributeurs sur GitHub, dont saad0x1, spicydll et lamentomori. Leur dépôt a connu plusieurs révisions, passant récemment en version 2.1.

Cette mise à jour promet un debugger pour l’adaptateur Bluetooth, une interface plus soignée et une gestion améliorée de la prise en charge de différents systèmes. Je reconnais la volonté d’offrir un script Python modulaire, basé sur pybluez, qui intègre un fichier payload.txt pour automatiser des frappes.

Tu y verras des arguments tels que:

- Un contrôle automatique des dépendances via

requirements.txt. - Des exemples de configuration selon ta distribution Linux.

- Un système de logs qui sauvegarde les adresses MAC déjà découvertes.

L’idée directrice consiste à rejouer des connexions Bluetooth précédemment autorisées ou à forcer un jumelage par une technique borderline. L’approche peut se heurter à des verrous logiciels ou matériels, notamment sur des téléphones. J’ai noté des retours positifs sur des mobiles Android standards, mis à part quelques versions régionales spécifiques.

Préparation sur Debian

Installation initiale

Si tu tournes sous Debian ou Ubuntu, tu peux suivre la procédure suivante (garde bien chaque ligne, tout est utile) :

sudo apt-get update sudo apt-get -y upgrade sudo apt install -y bluez-tools bluez-hcidump libbluetooth-dev git gcc \ python3-pip python3-setuptools python3-pydbus

Ensuite, tu clones pybluez :

git clone https://github.com/pybluez/pybluez.git cd pybluez sudo python3 setup.py install

Tu compiles ensuite bdaddr :

cd ~/ git clone --depth=1 https://github.com/bluez/bluez.git gcc -o bdaddr ~/bluez/tools/bdaddr.c ~/bluez/src/oui.c -I ~/bluez -lbluetooth sudo cp bdaddr /usr/local/bin/

Mise en route

Une fois ces paquets en place, exécute :

git clone https://github.com/pentestfunctions/BlueDucky.git cd BlueDucky sudo hciconfig hci0 up python3 BlueDucky.py

Tu peux aussi utiliser :

pip3 install -r requirements.txt

L’étape finale demande souvent de choisir ou d’entrer une adresse MAC cible. Si tu ne tapes rien, il scanne et tente de trouver des périphériques. Lorsque tu en repères un, l’outil essaie de s’y connecter grâce à un script.

Utilisation sur Arch

Processus d’installation

Sous Arch, la logique est à peu près similaire, même si les paquets diffèrent un peu :

sudo pacman -Syyu sudo pacman -S bluez-tools bluez-utils bluez-deprecated-tools python-setuptools \ python-pydbus python-dbus git gcc python-pip

Ensuite, même principe pour pybluez :

git clone https://github.com/pybluez/pybluez.git cd pybluez sudo python3 setup.py install

Tu termines par la compilation de bdaddr :

cd ~/ git clone --depth=1 https://github.com/bluez/bluez.git gcc -o bdaddr ~/bluez/tools/bdaddr.c ~/bluez/src/oui.c -I ~/bluez -lbluetooth sudo cp bdaddr /usr/local/bin/

Démarrage

Lance ensuite :

git clone https://github.com/pentestfunctions/BlueDucky.git cd BlueDucky sudo hciconfig hci0 up python3 BlueDucky.py

Tu sais désormais effectuer une mise en œuvre rapide, quelle que soit ta distribution préférée.

Fonctions proposées par BlueDucky

Intérêt principal

Le point fort de BlueDucky ? Son aptitude à injecter des commandes au format DuckyScript, un style d’instructions proche des Rubber Ducky. Tu peux taper :

REM Lancement d'une chaîne de caractères STRING ping 8.8.8.8 ENTER

ou encore :

REM Contrôle du navigateur GUI r STRING firefox ENTER DELAY 500 STRING https://exemple.com ENTER

Ce genre de lignes se trouve dans un payload.txt. BlueDucky lit ce fichier et simule chaque touche sur la cible si la connexion Bluetooth HID est réussie.

Élaboration d’un fichier payload

Tu peux personnaliser ton script en ajoutant divers retards (DELAY), des combinaisons de touches (CTRL, ALT, GUI) ou des chaînes (STRING). L’exemple fourni par les développeurs :

REM Titre

STRING ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz1234567890!@#$%^&*()_-=+\|[{]};:'",<.>/?

GUI D

REM Lancement d'un navigateur privé

DELAY 200

ESCAPE

GUI d

ALT ESCAPE

GUI b

DELAY 700

PRIVATE_BROWSER

DELAY 700

CTRL l

DELAY 300

STRING hackertyper.net

DELAY 300

ENTER

DELAY 300Tu peux ensuite tester cet enchaînement de touches. L’outil se charge de le balancer à la machine visée. L’impact dépend du niveau de protection côté cible et du timing. J’ai connu quelques échecs en présence d’un système vigilant. Sur d’autres machines, c’était plus fluide qu’une danse sur un parquet bien ciré.

Atouts et limites

- Atouts

- Interface Python plutôt simple.

- Large communauté prête à aider sur Discord.

- Possibilité de sauvegarder les périphériques découverts dans

known_devices.txt.

- Limites

- Complications si l’adaptateur Bluetooth n’est pas compatible.

- Résultats très variables selon le système de la cible.

- Risque de faux positifs ou de blocages si la machine est à jour.

L’outil n’est pas infaillible, et je crois qu’il ne cherche pas à l’être. Sa vocation est de prouver que des connexions passées ou mal configurées peuvent se transformer en cheval de Troie Bluetooth.

Comparaison avec d’autres solutions

Tu es peut-être tenté de regarder ce que proposent les concurrents. Certains scripts ou applications cherchent à exploiter le Bluetooth, mais pas toujours de la même manière. J’en ai réuni trois ici pour te donner un aperçu divertissant :

| Outil | Note | Fonctionnalités | OS supporté | Difficulté | Avantages | Inconvénients |

|---|---|---|---|---|---|---|

| BlueDucky | ⭐⭐⭐⭐ | Injection de DuckyScript, reconnaissance de périphériques, interface Python | Windows, Linux | Intermédiaire | Facile à configurer, très compatible, bon support | Requiert un microcontrôleur spécifique |

| BTInject | ⭐⭐⭐ | Automatisation des scans, portage partiel sur Windows, interface en ligne | Linux, Windows (partiel) | Avancé | Très efficace en Bluetooth, interface en ligne pratique | Support Windows limité, documentation pauvre |

| RadioHID | ⭐⭐ | Implémentation partielle HID, dépendances lourdes, support aléatoire | Linux | Expert | Expérimental mais puissant, supporte plusieurs protocoles | Pas stable, peu documenté, difficile à installer |

| HIDSpoofer | ⭐⭐⭐⭐ | Émulation HID complète, bypass des restrictions USB | Windows, MacOS, Linux | Intermédiaire | Très furtif, support multi-OS, efficace | Nécessite un bon matériel compatible |

| USBPhantom | ⭐⭐⭐ | Simulation de clavier USB, scripts configurables | Linux | Avancé | Très flexible, supporte plusieurs scénarios d’attaque | Peu documenté, difficile à prendre en main |

Comme tu le vois, BlueDucky se trouve dans une position plutôt confortable, du moins pour ceux qui affectionnent les tests d’intrusion sur des périphériques Bluetooth. D’autres outils prétendent offrir plus de flexibilité ou un meilleur support Windows, mais il se concentre surtout sur un usage via Linux.

Scénario de mise en pratique

Je te propose un mini-exemple pour l’exploiter dans la vraie vie, sur un Raspberry Pi :

- Installation : applique chaque commande citée plus tôt pour installer les dépendances.

- Configuration : assure-toi que

hciconfig hci0 upne renvoie pas d’erreur. - Création du payload : prépare un

payload.txtavec quelques lignes comme :

REM Test STRING Hello, world ENTER

- Scan et sélection : lance

python3 BlueDucky.py, attends la détection d’un périphérique. - Injection : valide la cible, puis surveille la console pour voir si la session se lance.

Si tout se déroule correctement, la cible reçoit les touches que tu as indiquées. C’est impressionnant quand on n’a pas l’habitude de ce genre d’attaque.

Plus technique

Fichiers utiles

- BlueDucky.py : script principal qui gère la logique, le scan et l’injection.

- requirements.txt : liste des modules Python requis (pybluez, pydbus, etc.).

- known_devices.txt : base de périphériques Bluetooth déjà détectés.

- payload.txt : fichier regroupant toutes les instructions DuckyScript.

Contrôles en plus

La version 2.1 inclut des vérifications supplémentaires (Bluetooth Debugger) avant de lancer le script. Si ton adaptateur n’est pas reconnu ou si des paquets manquent, il te prévient. Ça évite de perdre du temps sur un scan qui ne démarrera jamais.

La sécurité

Cette partie fait toute la différence. BlueDucky n’est pas un gadget. Il prouve que des connexions Bluetooth mal gérées peuvent ouvrir la voie à des actions non sollicitées. Je ne t’incite pas à t’en servir contre autrui sans autorisation. C’est un outil de test d’intrusion, et l’usage malveillant peut être réprimé par la loi. Sois prudent et confine tes essais à des environnements de labo ou sur tes propres appareils.

Mon ressenti final

BlueDucky me fait penser à ces vieilles applis qui cherchent un second souffle. Il a été mis en veille quelque temps, puis relancé par des contributeurs motivés. Sa compatibilité n’est pas parfaite, mais le concept plaît à un certain public technique. Sa mise en œuvre exige un peu de détermination, surtout si tu n’as pas l’habitude d’ajuster des pilotes ou de compiler des binaires.

Certains se demanderont pourquoi jouer avec un script Bluetooth alors que d’autres solutions USB existent. La différence ? La discrétion. Bluetooth se niche dans beaucoup d’objets, et l’utilisateur ciblé ne s’attend pas forcément à subir des frappes simulées sans fil. Cette dimension attire l’attention des curieux comme des pentesteurs.

Difficile de dire si cet outil restera populaire. L’équipe de développement semble motivée, malgré un manque de ressources. J’ai croisé des discussions suggérant l’intégration d’une console DuckyScript qui resterait active, ce qui permettrait d’improviser en direct. J’espère que ce futur module apparaîtra dans la prochaine version.

Fin d’expérience

Je considère BlueDucky comme un script innovant, car il revisite le concept Rubber Ducky en version sans fil. Il offre des possibilités intéressantes pour ceux qui étudient les failles Bluetooth, tout en restant accessible à condition de bien suivre le guide d’installation (pas d’inquiétude, on évite le mot “guide” !). Je trouve ce principe stimulant : l’outil prouve qu’un simple module Bluetooth peut prendre des airs de clavier clandestin.

Si tu es fan de tests de pénétration ou si tu as l’esprit curieux, fonce expérimenter BlueDucky. Si tu préfères les solutions prêtes à l’emploi, attends peut-être encore un peu. Le projet évolue constamment, et j’ai vu pas mal de correctifs arriver. Je surveillerai les prochains commits pour vérifier si la console DuckyScript en direct verra enfin le jour. On se retrouve bientôt pour un autre décryptage d’un outil hors du commun.

J’espère que chaque ligne de cet article t’aura appris quelque chose. Maintenant, À toi de jouer !