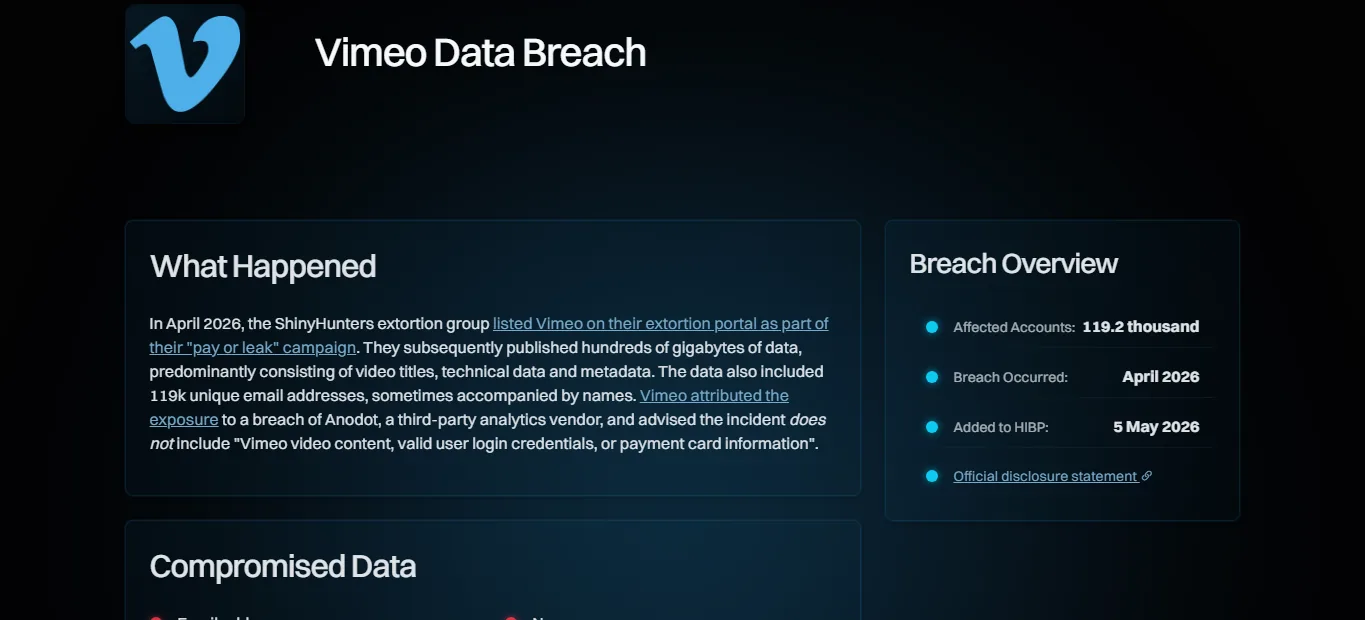

Une adresse mail peut rester propre pendant des années, puis finir dans une fuite de données à cause d’un service que tu avais presque oublié. En mai 2026, la fiche Vimeo ajoutée à Have I Been Pwned a rappelé le souci avec environ 119 200 comptes exposés. Pas de mot de passe Vimeo valide dans ce cas précis, pas de carte bancaire, mais des emails, des noms et des métadonnées vidéo qui peuvent déjà suffire à nourrir du phishing bien ciblé.

Le bon réflexe est simple. Tu vérifies ton adresse sur Have I Been Pwned, tu lis les fuites associées, puis tu sécurises les comptes qui méritent une action. Ce tuto te montre le chemin sans blabla, avec les clics utiles et les erreurs à éviter.

- Have I Been Pwned permet de vérifier si ton adresse apparaît dans une fuite de données.

- Le site liste les services touchés, les dates et les types de données exposées.

- La fiche Vimeo ajoutée le 5 mai 2026 donne un bon cas récent à surveiller.

- Si ton email ressort, change surtout les mots de passe réutilisés.

- Active les alertes Notify Me pour recevoir les prochains signalements.

Pourquoi vérifier ton email maintenant

Les fuites de données arrivent par vagues. Un service se fait aspirer une base, un fournisseur tiers se trompe, un ancien outil se retrouve en ligne, puis les données circulent pendant longtemps. Ton adresse mail devient alors un point d’entrée pour des messages très crédibles. Le mail peut citer un service que tu as vraiment utilisé, une date, un nom ou une activité récente. Là, le piège devient plus dur à repérer.

Have I Been Pwned sert justement à faire le tri. Le site agrège des fuites connues et te dit si ton adresse a déjà été vue dans l’une d’elles. Au moment de rédiger cet article, la base publique dépasse largement les milliards de comptes exposés. Ça ne veut pas dire que tout est grave pour toi, mais ça donne une vraie raison de vérifier au lieu d’attendre un mail douteux.

Le cas Vimeo est parlant. La fiche indique une exposition liée à un fournisseur d’analyse tiers, avec des titres de vidéos, des données techniques, des métadonnées, des emails et parfois des noms. Même sans mot de passe, ce type d’info peut aider un escroc à écrire un message qui sonne crédible. Si tu as déjà publié, regardé ou géré des contenus sur Vimeo, le contrôle prend moins d’une minute.

Le chemin le plus rapide sur Have I Been Pwned

Ouvre Have I Been Pwned. Sur la page d’accueil, tu vois un champ Email address et un bouton Check. Tape l’adresse à contrôler, puis clique sur Check. Utilise une adresse à la fois. Si tu gères plusieurs boîtes, fais une vérification séparée pour chacune.

Le site peut afficher une vérification Cloudflare si ton navigateur déclenche une protection anti robot. Dans ce cas, coche simplement la case demandée, puis relance la recherche. Ne change pas de site au hasard. L’adresse officielle reste Have I Been Pwned, avec le logo Pwned en haut et les onglets Who’s Been Pwned, Passwords, Notify Me et API.

Si le site affiche un message rassurant, ton adresse n’apparaît pas dans les fuites connues par HIBP à cet instant. Garde quand même un mot de passe unique par service, parce qu’une absence de résultat ne garantit pas qu’aucune fuite privée ou récente n’existe. Si le site affiche un résultat rouge, lis les fiches listées avant de toucher à tes comptes.

Lire le résultat sans paniquer

La page de résultat te donne surtout trois infos utiles. Le nom du service touché, la date de la fuite et les données compromises. C’est cette dernière ligne qui doit orienter ta réaction. Une fuite avec email seul ne demande pas la même réponse qu’une fuite avec mot de passe, numéro de téléphone, adresse postale ou données bancaires.

Regarde aussi si le service concerné est encore actif pour toi. Si ton email ressort sur un vieux forum fermé depuis dix ans, le risque principal peut venir du mot de passe réutilisé ailleurs. Si la fuite touche un service que tu utilises encore, commence par ce compte. Ouvre le vrai site dans un nouvel onglet, change le mot de passe, déconnecte les sessions ouvertes si l’option existe, puis active la double authentification.

Le piège classique consiste à vouloir tout changer dans la minute. Fais plutôt par priorité. D’abord les comptes avec mot de passe exposé. Ensuite les services actifs. Puis les adresses mail principales, les comptes Google, Microsoft, Apple, PayPal, banque, hébergement, réseaux sociaux et outils pro. C’est là que le gain de sécurité est le plus net.

Le cas Vimeo à surveiller

Pour comprendre ce qu’une fiche de fuite raconte, ouvre la page Vimeo dans HIBP. Tu y vois le résumé What Happened, puis Breach Overview avec le nombre de comptes touchés, la date de la fuite et la date d’ajout à la base. La zone Compromised Data liste ensuite les types de données exposées.

Ce détail change tout. Si une fuite ne contient pas de mot de passe, tu n’as pas la même urgence qu’avec un hash faible ou un mot de passe clair. Tu dois quand même rester prudent. Un email lié à un service précis peut recevoir des faux messages très convaincants. Exemple simple, un faux mail Vimeo qui te demande de vérifier ton compte ou de relancer un paiement.

La bonne réponse consiste à nettoyer les accès sans cliquer dans un email. Va toi même sur le site du service, connecte toi, vérifie les sessions, change le mot de passe si tu as le moindre doute, puis regarde les réglages de sécurité. Si tu utilises ce même mot de passe ailleurs, change aussi les autres comptes. Oui, c’est pénible. Mais c’est beaucoup moins pénible qu’une boîte mail récupérée par quelqu’un d’autre.

Activer les alertes pour ne plus chercher au hasard

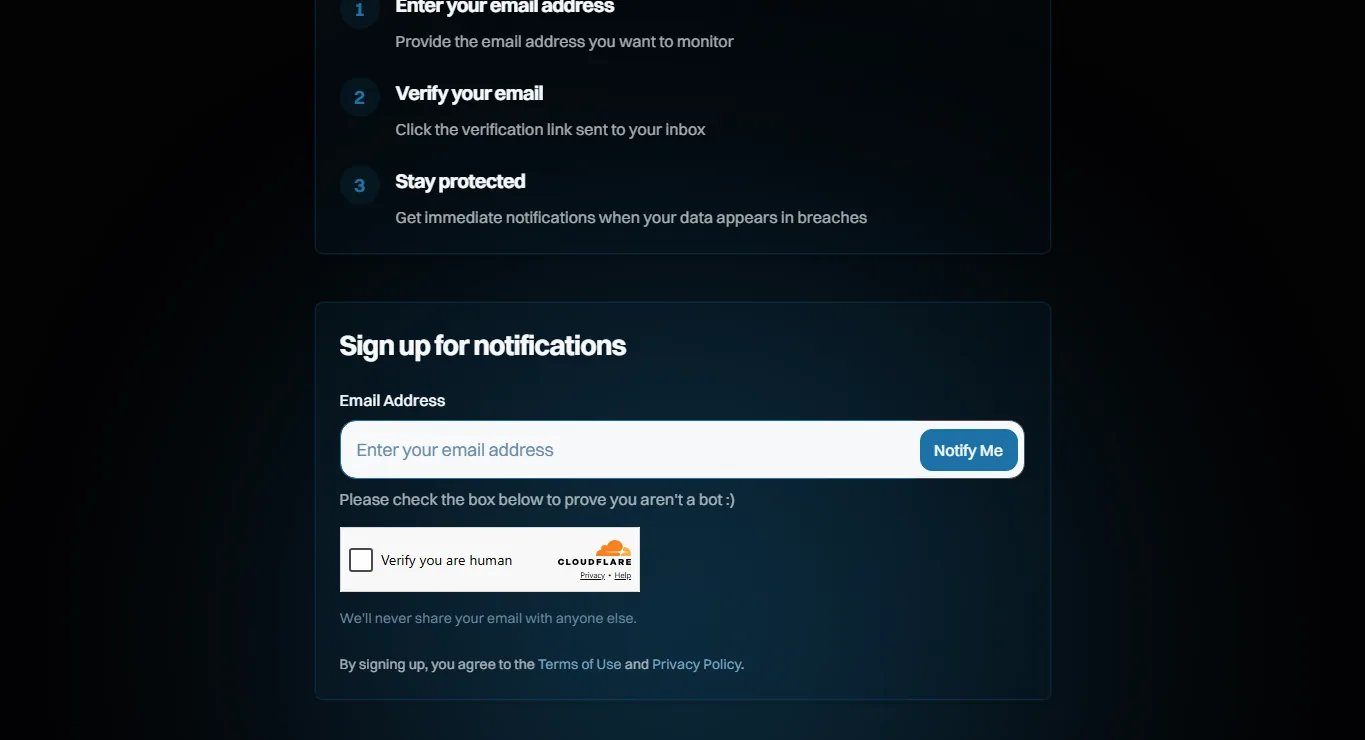

Have I Been Pwned propose aussi Notify Me. Cette page t’envoie une alerte si ton adresse apparaît dans une nouvelle fuite ajoutée à la base. Clique sur Notify Me dans le menu, saisis ton email, valide la vérification humaine si elle apparaît, puis confirme le lien reçu dans ta boîte mail.

Ce réglage est utile pour ton adresse principale et tes adresses pro. Pour une adresse jetable, ça a moins d’intérêt. Pour une boîte qui sert à gérer des comptes sensibles, c’est un vrai filet de sécurité. Tu n’as pas besoin de vérifier chaque semaine à la main. Le site te prévient quand une nouvelle fiche te concerne.

Si tu reçois une alerte HIBP, lis le nom du service et le type de données. Ne clique pas sur un lien qui arrive dans un autre mail au même moment. Les campagnes de phishing adorent suivre l’actualité des fuites. Le réflexe propre reste toujours le même. Tu ouvres le site officiel toi même, puis tu agis depuis ton compte.

Tableau des bons réflexes

| Résultat vu | Ce que ça veut dire | Action utile |

|---|---|---|

| Aucune fuite connue | L’adresse n’apparaît pas dans la base HIBP | Garder des mots de passe uniques |

| Email seul exposé | Risque de phishing ciblé | Surveiller les mails et activer 2FA |

| Mot de passe exposé | Accès potentiellement réutilisable | Changer le mot de passe partout où il existe |

| Données personnelles | Messages frauduleux plus crédibles | Refuser les liens reçus par mail |

| Service encore utilisé | Compte à traiter en priorité | Changer l’accès et fermer les sessions |

Les erreurs à éviter

Première erreur, chercher son email puis oublier le résultat. Si ton adresse apparaît dans une fuite, note le service touché et le type de données. Une capture ou une note courte suffit. Tu veux savoir quoi traiter, pas te créer une liste interminable.

Deuxième erreur, changer le mot de passe uniquement sur le service touché alors que tu l’as réutilisé ailleurs. Le vrai danger vient souvent de là. Les attaquants testent les mêmes identifiants sur d’autres sites. Si le couple email et mot de passe marche sur un service secondaire, ils l’essaient sur des comptes plus rentables.

Troisième erreur, cliquer dans les mails reçus après une alerte. Un vrai service peut t’écrire, mais un faux aussi. Pour tout ce qui touche à la sécurité, ouvre le site depuis ton navigateur ou ton gestionnaire de mots de passe. Tu évites les liens raccourcis, les domaines copiés et les pages qui reprennent le design officiel.

Dernière erreur, croire que la page Passwords doit recevoir ton mot de passe principal sans réflexion. HIBP a prévu une méthode technique pour limiter l’exposition, mais si tu n’es pas à l’aise, passe par ton gestionnaire de mots de passe. Beaucoup d’outils savent déjà signaler les mots de passe connus dans des fuites.

Le lien avec tes autres réglages sécurité

Ce contrôle HIBP complète bien une routine simple. Un gestionnaire de mots de passe pour créer des accès uniques, la double authentification sur les comptes sensibles, une boîte mail bien protégée et une vraie méfiance envers les pièces jointes reçues sans contexte.

Si tu veux renforcer ce point, notre article sur retrouver un mot de passe caché derrière les étoiles aide à comprendre pourquoi un mot de passe visible ou récupérable doit rester manipulé avec prudence. Et si tu utilises Gmail avec Gemini, le sujet sur Gemini dans Gmail rappelle aussi un point utile. Plus tes mails contiennent de contexte, plus la vérification humaine reste nécessaire.

Mon avis

Have I Been Pwned fait partie des sites à garder dans tes favoris sécurité. L’interface est simple, la fiche de chaque fuite donne les infos qui comptent, et Notify Me évite de courir après chaque rumeur de piratage.

Le vrai gain vient de ta réaction. Vérifier son email, c’est bien. Changer les mots de passe réutilisés, activer 2FA et refuser les liens suspects, c’est ce qui protège vraiment tes comptes. Fais ce contrôle aujourd’hui sur ton adresse principale, puis sur tes adresses pro. Tu sauras vite si tu dois agir ou simplement rester en veille.

FAQ Have I Been Pwned

Have I Been Pwned est il fiable pour vérifier une fuite

Oui, c’est une référence publique pour vérifier si une adresse mail apparaît dans des fuites connues. Le résultat doit servir à prioriser tes actions, pas à remplacer un gestionnaire de mots de passe ni la double authentification.

Que faire si mon adresse apparaît dans une fuite

Lis le service concerné et les données exposées. Change le mot de passe du compte touché, puis change aussi tous les comptes où tu utilisais le même mot de passe. Active la double authentification quand elle existe.

Une fuite avec email seul est elle grave

Elle reste à prendre au sérieux, surtout pour le phishing. Un email lié à un service précis peut recevoir des messages frauduleux plus crédibles. Ne clique pas dans les mails reçus et ouvre les sites officiels toi même.

Faut il utiliser Notify Me

Oui pour ton adresse principale et tes adresses pro. Notify Me t’envoie une alerte si ton email apparaît dans une nouvelle fuite ajoutée à Have I Been Pwned.